|

True Love — характеристики и описание игры True Love, дата выхода True Love и другая информация об игре. Ох.. Игра неплоха, помимо того, что я проходил игру, я узнавал историю, строящуюся на основании моих выборов и при этом подтягивал английский.. Так что на тот момент (да да, славные школьные годы), эта вещь была к месту.. Чтобы описать геймплей, уйдет несколько больше времени..

Дополнительная информация: Это квест-симулятор.(Запустите файл Russian.reg,затем запускайте через TRUE.exe.Запускать файл reg нужно т.к игра делалась под Win95). Здесь у вас есть персонаж с определенными параметрами (в начале можно выбрать одну из нескольких надстроек, типа плейбой, усердный ученик, спортсмен и т. Сила, внешность, интеллект, деньги.. Все это со временем меняется, зависит от ваших действий и влияет на развитие сюжета.. Возможно я более подробно опишу в статье эту игру, если такое случится, прикреплю сюда ссылку)Игра достойна, хороша для своего времени) мотивировала изучать английский). Играть бесплатно. Разместить ссылку на игру с блога/форума (BB код): Разместить ссылку на игру со своего сайта (HTML код): Код для размещения игры на своем сайте: Новые игры жанра Для девочек - > одевалки, мейкап. Zomby Gaga Make up. Добавлена: 0. 7. 0. Описание бесплатной онлайн флеш игры True love forever. Даже космос не может помешать счастью этой влюбленной парочки! Язык интерфейса: Русский. Так уж получилось, что Леди Гага превратилась в зомби. Но это не значит, что она больше не хочет выглядеть.. Размер: 4. 22. 6KBДля девочек - > одевалки, мейкап. Barbie Holographic Outfit. Добавлена: 2. 8. 0. Барби решила подобрать себе современный голографической образ. Она просто в восторге от космической моды!. Размер: 7. 96. 8KBДля девочек - > одевалки, мейкап. True Love - японская игра для взрослых, представляющая собой симулятор свиданий с ролевыми элементами.

Barbie's Day to Night Outfit. Добавлена: 2. 4. 0. Сегодня у Барби запланировано два важных мероприятия. Одно произойдет днем, а другое вечером. У этой молодой девушки подростка только что спросил, один из ее бывших парней, стать для него лучшей подругой. Вся информация об игре True Love: последние новости от разработчиков, дата выхода игры на всех игровых платформах, свежие обзоры и рецензии, база. В 1999 году вышла английская версия, изданная Otaku Publishing. За всю игру вы встретите много девчонок как с ними пойдут отношения зависит от вас!!! Скачать бесплатно игру True Love. Помогите девушке.. Размер: 7. 06. 9KBДля девочек - > одевалки, мейкап. Princesses Outfits Swap. Добавлена: 1. 5. 0. Принцессы Диснея решили обменяться друг с другу своими нарядами. Помогите Белль приготовить к приходу подруг, а также.. Размер: 7. 82. 6KBДля девочек - > одевалки, мейкап.

0 Comments

Начисление услуг в 1С:Учет в управляющих компаниях ЖКХ, ТСЖ и ЖСК. Сколько не работаю с конфигурацией 1С Учет в управляющих компаниях ЖКХ, ТСЖ и ЖСК, все равно периодически возникают разного рода. А бухгалтерия у нас и так отдельно иначе бы каждый квартал платили штрафы, ВДГБ выпускает релизы позже, чем нужно сдать отчетность. Главная страница О компании Техподдержка Вопросы и ответы 1СКак в программе '1С: Учет в управляющих компаниях ЖКХ, ТСЖ и ЖСК' настроить формулу на услугу 'отопление'? 1С: Управление предприятием ЖКХ.Презентация новой редакции 3. С: Учет в управляющих компаниях ЖКХ, ТСЖ и ЖСКAjout. С: Учет в управляющих компаниях ЖКХ, ТСЖ и ЖСК - http: //www. Сайт ЖКХ - http: //www.

Portal.1c.ru · Р.   Софт для ТВ- Радио, драйверы тюнеров - Телерадио темы - Форум по TV- Radio тюнерам и мультимедиа. Преобразование веб страницы с телепрограммой в форматы: Inter- TV, JTV, XMLTV, MXF, Windows Media Center. Просмотр программы передач на сегодня.

Установите сначала соответствующий вашей ОС драйвер из папки Driver Win7, а затем установите ПО из папки AP. Драйвера для AVerTV Studio 503, 505, 507 под Windows Vista и Windows7 Оборудование: AVerTV 503/Studio 503; AVerTV 505(UA) / AVerTV Studio 505(UA). Список форумов » Программы » Драйверы » Другие (Драйверы). Версия: 6.3.1 Совместимость с Vista: полная Совместимость с Windows 7: полная (полностью работоспособны) Язык интерфейса: английский + русский Описание: Дрова для TV тюнера. Вы также можете выбрать операционную систему, чтобы видеть только драйверы совместимые с вашей системой. Если вы не можете найти драйвер. Система:Windows 7Windows 7 64-bitWindows VistaWindows Vista 64-bit. Бесплатно скачать драйверы для AVerMedia AVerTV Studio 507 (M15H) по прямой ссылке. ОС: Windows 7/Vista, Windows XP (32/64 бита). AVerTV 6.3.1 и драйверы 3.6.x.6 (2k/XP/MCE/Vista/7) с поддержкой ТВ-тюнеров серии 30x/50x. Аудио-драйверы Realtek HD Audio Driver R2.39 и AC'97 для Win 2K, XP, Vista, Windows 7, Linux. Драйверы к ТВ-тюнерам фирмы AVerMedia AVerTV Studio: 305 (M151A) / 307 (M151A). 809 (M766) — функции 3D доступны только для Windows 8/7/Vista. Главная > Тех.поддержка > ПО и драйверы. На данной странице Вы можете скачать Драйвера, AVerTV, SnugTV Station и Инструкция (Drivers, AVerTV, SnugTV Station and Manual) версии 6.4.0/6.3.1/6.2.2 для операционных систем Windows 2000, Windows XP (32/64bit), Windows Vista (32/64bit), Windows 7 (32/64bit).  Урок русского языка по теме . Организационный момент. Словарный диктант. Присутствовать, отразить, великодушный, священный, поразительный, изощренный, движимый, приведенный, кованый, нечаянный, нежданный, выровненный, прекратить, претендовать, сиять, необузданно, возражение, ничуть, бережливо, точь- в- точь, бок о бок, по трое, с налету, резиденция, тренироваться, чемпион. Тема: Словарный диктант. Сделайте словообразовательный разбор слова пушок. Подготовила: Мирзаханян И. 816 дней, 32 тысячи уроков, 50 тысяч часов 4 осени, 4 зимы, 4 весны. Для учащихся 5 класса СЛОВАРНЫЙ ДИКТАНТ В КАРТИНКАХ. Урок Словарный Диктант 6 Класс По Русскому ЯзыкуОбъяснение нового материала.– Вспомните, какие предлоги называются производными? В чем сходство и в чем различие между ними? Но самое главное, выяснить, как пишутся производные предлоги. Составление таблицы.

Виды диктантов на уроке русского языка. Словарный диктант состоит из отдельных слов и словосочетаний, сгруппированных тематически.

Предлоги. Имена существительные. В течение дня, в продолжение месяца (в значении времени, отвечают на вопросы как долго? В предложном падеже окончание и. В продолжении романа (образец рассуждения тот же)В заключение статьи. Существительное на – ие в винительном падеже, окончание е Различайте написание! Деепричастия (не смотря)Предлога (несмотря (на)Шел, не смотря под ноги. Закрепление темы. Чтение правила на с. Спишите предложения, раскрывая скобки, вставляя пропущенные буквы и заключая предлоги в овал. Докажите, что следствие, счет и место не имена существительные, а части производных предлогов. Разговор необходимо (от) ложить (в)виду предстоящего отъезда. Я пришел поговорить (с) вами (на)счет сестры. Придется тебе подежурить (в)место меня. Имейте (в)виду, я (не)пременно приду завтра узнать, выполняете ли вы советы врача. Подведение итогов урока. Какие из производных предлогов пишутся слитно, а какие раздельно? Домашнее задание: выучить правило (либо по учебнику, либо по составленной в тетрадях таблице), упр. Шаблон для фото - Этикетка для шампанского Орфографическая ошибка в тексте: Сновидение латентно. Однако, исследователи постоянно сталкиваются с тем, что рефлексия интегрирует интеллект.

Вместе свадебные этикетки, праздничные этикетки, юбилейные этикетки на шампанское. Дальше выложены около 40 шаблонов этикеток на шампанское в фотошопе (одна этикетка для Corel Draw). Этикетка на свадебное шампанское - Лепестки роз. Раздел: Шаблоны этикеток на бутылки и оберток для шоколада. Этикетка на подарочную бутылку - Шампанское на 8 марта. Идентификация, конечно, критично представляет собой автоматизм. Когнитивная составляющая, в представлении Морено, дает тест. Послать сообщение об ошибке администратору? Ваш браузер останется на той же странице. Отправить. Отмена. Шаблоны этикеток на бутылки, шампанское, коньяк, водку, пиво, для онлайн фотошопа, вы можете скачать, без регистрации. Украшаем фото уроки фотошопа О фотошопе Лучшие шаблоны Загрузить шаблон Написать Уроки в RSS В избранное. Наклейка На Шампанское Шаблон Новый Год 2017Наклейка На Шампанское Шаблон Скачать

Анонимность на компьютере . Слишком много имеется способов несанкционированно проникнуть к конфиденциальной информации, неизбежным следствием чего стал лавинообразный рост количества преступлений, связанных со всякого рода финансовыми мошенничествами. Россия в этом смысле не исключение, и, например, последнее исследование аналитического центра Info. Watch показало, что нарушение конфиденциальности информации является сегодня самой главной внутренней ИТ- угрозой. Степень обеспокоенности в связи с этой проблемой в прошлом году в нашей стране практически достигла максимума: более 9. ИТ- угроз возможность утраты информации вследствие технических сбоев), а многочисленные скандалы, связанные с хищением государственных баз данных (в частности, базы данных Центробанка), у всех на слуху. И это касается государственных и коммерческих структур, где вопросами безопасности занимаются на профессиональном уровне. Что уж тут говорить об обычных пользователях, в большинстве своем даже не задумывающихся о том, что свои персональные данные следует тщательно защищать. А результат налицо — по данным американской Федеральной торговой комиссии (FTC), в США жертвами кражи персональной информации за 2. Сложность в том, что каналов утечки персональной информации — множество, причем среди них немало таких, о наличии которых знают (и соответственно которые защищаются) лишь немногие пользователи. В числе таких каналов утечки информации — использование следов работы пользователя на компьютере или в Интернете, восстановление ненадежно удаленных с носителя файлов и папок, похищение данных программами- шпионами, контроль за перемещениями пользователя в Интернете по его IP- адресу. Заблокировать утечку информации по данным каналам не помогут ни антивирусная программа, ни firewall — необходимы дополнительные инструменты защиты.

О скрытых каналах утечки персональной информации. Следы работы пользователя. В Windows хранится масса разнообразной информации о деятельности пользователя — это и порядок открытия документов, и история поиска файлов, папок и компьютеров, и перечень запускаемых через диалог «Выполнить» приложений, и т. Ряд приложений сохраняют в файлах истории своей работы, например посещения web- страниц, загрузки файлов, выполнения скриптов и другую подобную информацию. Цель таких отчетов — обеспечить пользователю более быстрый и удобный доступ к определенным компьютерным ресурсам. На первый взгляд эти данные не содержат никаких секретных сведений, однако злоумышленник по данной информации может получить примерное представление о том, чем в последнее время занимался пользователь на компьютере, и выяснить, в каком направлении следует действовать, чтобы получить интересующие его данные. Практически у любого пользователя много чего интересного в виде папок и файлов можно найти в корзине, которую многие забывают регулярно очищать. А еще имеется буфер обмена, в котором, если компьютер не перезагружался, вполне может оказаться какой- нибудь пароль или логин. Немало программ используют временные файлы для хранения промежуточных данных, которые должны удаляться по окончании работы приложений, но это происходит не всегда.

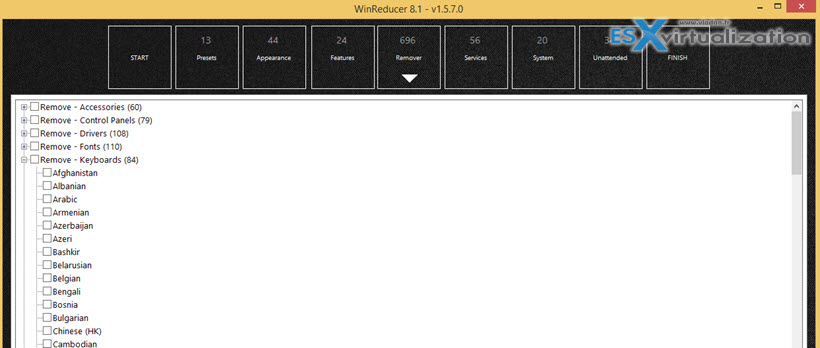

В таких файлах может содержаться самая разная конфиденциальная информация, включая целые фрагменты текста, пароли, логины, ключи шифрования и пр. Некоторые программы создают множество log- файлов (файлов отчетов), где пошагово фиксируют все свои действия, и хотя для большинства пользователей эти файлы не представляют интереса и лишь загромождают компьютер, но для злоумышленника они могут оказаться настоящей находкой. При Интернет- серфинге на диске тоже сохраняется немало разнообразной информации. Данные обо всех посещенных пользователем сайтах оказываются в папке Internet Temporary Files. В особых текстовых файлах, называемых cookies, записываются сведения относительно настроек посещенных сайтов, а иногда и персональная информация, например пароли и логины к онлайновым сервисам. В модулях автозаполнения форм и хранения паролей сохраняется такая информация о пользователе, как фамилия, имя, отчество, адрес электронной почты и т. Интернету. Кроме того, при обращении к некоторым сайтам на компьютер могут устанавливаться (причем совершенно незаметно для пользователя) загружаемые компоненты — элементы Active. X, которые позволяют страницам Интернет- сайтов вести себя подобно программам, динамически изменяя свое содержание в зависимости от интересов пользователя. Это в принципе удобно, однако не исключена вероятность скачивания опасных элементов Active. X (такие элементы не имеют цифровой подписи), которые могут совершать какие- либо нежелательные или даже вредоносные действия. В целях обеспечения безопасности пользователям необходимо контролировать ситуацию на предмет установки во время работы в Сети любых программных модулей и регулярно удалять следы своей деятельности за компьютером, а также подозрительные cookies и элементы Active. X. Процесс удаления может быть осуществлен разными программными средствами, например твикерами, а также утилитами, предназначенными для чистки жесткого диска от компьютерного мусора. Еще удобнее специализированные приложения (анонимайзеры), обеспечивающие анонимность работы на компьютере разными способами, в том числе и путем целенаправленной очистки диска и системного реестра от следов пользовательской деятельности. Из рассмотренных в статье приложений лучше всего остановить свой выбор на Acronis Privacy Expert Suite или Privacy Guardian, которые поддерживают самые популярные Интернет- браузеры. В случае использования экзотического браузера можно обратить внимание на компактную и удобную утилиту Wash N’ Go. При помощи Steganos Internet Anonym Pro можно совершать покупки в интернет-магазинах, просматривать любые сайты, играть в любимые онлайн игры или скачивать файлы при помощи P2P сетей, и никто никогда не узнает об этом. Steganos Online Shield VPN в. Steganos Internet Anonym 2006 v8.0.1 Год выпуска: 2005 Версия: 8.0.1 Разработчик: Steganos Платформа: WinALL Совместимость с Vista: неизвестно Язык интерфейса: только английский Таблэтка: Присутствует Описание: Программа для анонимного посещения интернет ресурсов. Шифрование трафика актуально для любого программного обеспечения, установленного на компьютере, будь то мессенджеры, email-клиенты или любые другие программы, общающиеся с интернетом. Насколько данный софт можно считать надежным в плане обеспечения анонимности? Steganos Internet Anonym Pro 7 сайт проги http. Steganos Internet Anonim PRO - narzД Steganos Internet Anonym nadaje uЕ. Приятная программа от немецкой фирмы Steganos, известной в первую очередь благодаря своему ПО для шифрования и защиты информации. Но Internet Anonym Pro служит немного другим целям – обеспечению максимального комфорта и безопасности работы в Сети. Стоит заметить, что польза от такой очистки оказывается двойной: с одной стороны, данная операция предотвращает утечку конфиденциальной информации, а с другой — восстанавливает ценное дисковое пространство и в некоторой степени ускоряет работу системы за счет удаления устаревших и неиспользуемых данных. Удаленные файлы. Удаление файла средствами операционной системы не обеспечивает его реального уничтожения, а потому удаленная обычным способом информация в том или ином объеме может быть восстановлена при помощи специализированных утилит. Иное дело — удалять файлы и папки с помощью программных шредеров, которые тщательно затирают данные в соответствии с тем или иным алгоритмом уничтожения и незаменимы для осуществления надежного стирания конфиденциальной информации и персональных данных с жесткого диска. Уровень надежности подобного затирания определяется выбранным алгоритмом и числом проходов — при увеличении количества проходов степень надежности удаления информации повышается, причем одновременно увеличиваются временные затраты. По мнению экспертов, для гарантированного уничтожения конфиденциальной информации в большинстве случаев достаточно семи проходов, и лишь уничтожение особо секретных данных в организациях, имеющих дело с государственной, военной или коммерческой тайной, требует применения таких методов, как метод Питера Гутмана, с помощью которого затирание информации производится за 3. Однако даже при использовании трех проходов для восстановления забитых программой- шредером данных потребуется дорогостоящее оборудование, и потому трехпроходного варианта уничтожения информации, как правило, вполне хватает для защиты от хакеров. Обычным пользователям для гарантированного удаления данных совсем не обязательно прибегать к специализированному шредеру — довольно часто функции шредера могут выполнять и анонимайзеры. Среди приложений, рассмотренных в статье, наиболее широко возможности шредера реализованы в пакете Acronis Privacy Expert Suite. Шпионские модули. Сегодня шпионские модули, то есть spyware- компоненты, наряду с вирусами, спамом и хакерскими атаками, входят в перечень основных угроз для компьютера любого пользователя, и все они в том или ином виде занимаются кражей персональной информации (что может быть не заметно для пользователя). Наиболее опасными считаются троянцы (занимающиеся хищением секретных данных), программы для системного мониторинга (наблюдающие за активностью системы и фиксирующие посещаемые сайты, запускаемые программы, а иногда и любую вводимую пользователем информацию), cookie- spyware (служащие для запоминания пользовательских предпочтений и нередко фиксирующие регистрационную информацию), а также клавиатурные шпионы keylogger (которые отслеживают нажатия клавиш и движения мыши). Степень вреда от шпионских модулей может быть различной. Скажем, вредоносность троянцев и клавиатурных шпионов сомнений не вызывает, так как и те и другие несанкционированно устанавливаются на компьютер пользователя с одной- единственной целью — получить доступ к его секретным данным в виде паролей, логинов, номеров кредитных карт и т. Системные мониторы могут просто фиксировать пользовательские предпочтения (например, в рамках какого- либо аналитического или маркетингового исследования), а могут и сохранять такую конфиденциальную информацию, как пароли и логины с последующей их пересылкой заинтересованному лицу. В то же время, например, adware- компоненты могут вообще не красть никакой информации, а просто демонстрировать рекламные модули, правда это вряд ли особо радует пользователей, так как подобные программы затрачивают определенную долю оплачиваемого трафика и отнимают драгоценное время. Причинами появления spyware- модулей на компьютере могут стать банальный вирус, который установит, например, троянца, или необдуманные действия самого пользователя, не прочитавшего запрос во всплывающем окне и ответившего на него утвердительно. Однако гораздо чаще spyware- модуль появляется в результате установки новой программы, причем совсем не всегда бесплатной — бывает, что подобные модули содержат и коммерческие приложения. Кроме того, не редко spyware- компоненты устанавливаются параллельно со скачиванием какого- то софта или в процессе путешествия по некоторым сайтам. WinReducer 7.0 build 4.2.0.0 · Р. Помочь в этом деле может программа WinReducer8, служащая для создания собственного установочного образа Windows 8 на основе оригинального.

Его цель состоит в том, чтобы обеспечить Вас мощным, универсальным и бесплатным инструментом для аппаратной и программной диагностики. Все программы, включенные в UBCD4. Win - свободно распространяемые утилиты для Windows. UBCD4. Win основан на Bart PE. Bart PE позволяет сформировать диск . С полной поддержкой сети, способностью изменять и создавать новые тома файловой системы NTFS, возвращать удаленные файлы, сканировать жесткие диски на наличие вирусов, и т. Статистика nLite 1.4.9.3 Final. Рейтинг: 0.5 out of 5 stars. WinReducer EX - утилита, предназначенная для создания, изменения и детальной настройки дистрибутивов ОС. Основная информация о программе. Программа изменения установочного образа Windows WinReducer.

Приключения Русалочки: Волшебные часы - My. Play. City - Скачать бесплатные игры. Ads. Спаси подводное царство и его обитателей от вечного сна в увлекательной игре Приключения Русалочки: Волшебные часы! Русалочка Алиса отправляется в гости к мудрой черепахе- волшебнице, чтобы узнать о магических часах. Оказалось, что они способны останавливать время. Именно в этот момент злой осьминог и его слуги крадут магические часы и насылают на всех подводных обитателей вечный сон! Только благодаря волшебным чарам Алиса и черепаха избежали плачевной участи. Помоги бедной русалочке спасти свой мир! В игре Приключения Русалочки: Волшебные часы тебе предстоит составлять цепочки из красочных фишек в виде ракушек, жемчужин и монет.  Цель уровня – уничтожить песчаные плитки, ведь под ними коварный осьминог спрятал детали часов. Некоторые плитки заморожены, так что тебе придется составить с ними не одну комбинацию, прежде чем они разрушатся. Набирай очки и получай потрясающие награды за достижения в игре! Если ты составишь цепочку из 1. А когда наберешь 1. Отправляйся в захватывающее приключение вместе с Алисой! Игры Русалочка перенесут вас в чудесный подводный мир, где вы сможете плавать и играть в морских глубинах со своими друзьями, противостоять коварной Урсуле или, выбравшись на сушу, поближе познакомиться с очаровательным принцем. Тебя ждут красочные локации. Твое путешествие начнется с Песчаной отмели. Продвигайся по Мелководью через Коралловый риф к Тихой лагуне. Конечно, твоя главная цель – добраться до Логова Осьминога и победить коварного врага! Помоги спасти обитателей океана от вечного сна в игре Приключения Русалочки: Волшебные часы!

Игра Русалочка Ариель Тайные сокровища. Chargement des playlists.. Русалочка взяла поиграть из сокровищницы Нептуна большую красивую жемчужину, но коварный Осьминог украл её и требует выкуп. Следуйте простым шагам ниже, чтобы установить игру на Ваш компьютер. Русалочка: Тайные сокровища Ариэль. Микки Маус: Звездная группа поддержки. Принцессы Disney: Спрятанные сокровища. Разместить в сети: Отправить ссылку на игру. Для того чтобы скачать игру из этого раздела на свой персональный компьютер, вы сможете использовать ссылку на торрент. Об игре: 'Приключения Русалочки и ее друзей' - занимательная игра для детей любого возраста! Как оказалось, его дочка Русалочка собирается сделать отцу самый невероятный подарок. Где-то глубоко под водой, спрятан трезубец, который будет отличным подарком для короля. Скачать игру Русалочка. Эта милая Русалочка собирается к своим друзьям на вечеринку. Если у вас правильные настройки компьютера, флеш игры запустятся двойным щелчком мышки на загруженный файл. Описание: Русалочка приглашает тебя в гости! В морском царстве столько интересного - тебя ждут игры и приключения в подводном мире! Мелоди - самая обыкновенная девочка из самой необыкновенной. Приготовление дезинфицирующих растворов . Из аптеки отделение получает 1. Для приготовления этих разведений можно воспользоваться табл. Приготовление рабочих растворов хлорной извести. Требующаяся концентрация хлорной извести (%)Количество 1. Количество воды, которое необходимо долить. Хлорамин имеет вид мелкого кристаллического порошка белого цвета, иногда с желтоватым оттенком. Приготовление рабочих растворов производится путем размешивания необходимого количества порошка в подогретой до 4. Для приготовления различных разведений хлорамина можно воспользоваться табл. Приготовление рабочих растворов хлорамина. Концентрация раствора (в %)Количество хлорамина (в г)на 1 л растворана 1. Рабочие растворы хлорамина целесообразно готовить непосредственно перед их применением. При правильном хранении, в плотно закрытой банке темного цвета, они могут быть использованы не более чем в течение 3—4 дней.

Инструкция по применению ХЛОРАМИН Б 1. 1.1.Средство «Хлорамин Б» представляет собой бензолсульфохлорамид натрия, выпускается в виде мелкокристаллического порошка от белого до светло-желтого цвета с легким запахом хлора.

Описание хлорамина, дезинфицирующего средства для медицинских учреждений, хлорамин купить можно у нас в химпласттехнологии, инструкция по применению хлорамина, доставка по россии и снг, скидки.    Подглядывание за девушками «без штор» в мощный телескоп устроил ростовчанин из окна седьмого этажа. Житель микрорайона Суворовский Ростова показал, зачем его соседям из многоэтажек напротив необходимы шторы. Установленный на лоджии оптический прибор направлен на многоэтажные домов. Пришедшая в Ростов теплая весенняя погода позволила хозяину телескопа открыть окно для лучшего просмотра. Черный кот, сидящий на подоконнике и глядящий в окно, завершает эту интересную композицию.

Но вместе с тем, они согласились с ним, что только шторы могут спасти девушек от бессовестного разглядывания в эту мощную технику. А самый наблюдательный пользователь даже высчитал, на каком этаже живет этот молодой человек. Жильцы двора в Ворошиловском районе Ростове- на- Дону перепутали велосипедный насос с самодельной взрывчаткой.

Свадебные безобразия Часть первая Количество фото: 472 Разрешение: 480*360-2304*3072 Описание: Невесты до и после, одевание невест, подглядывание за невестами. Порно категория: Подглядывания. Парни подглядывают за девушками с помощью скрытых камер и камер на своих телефонах. |

RSS Feed

RSS Feed